一、网安学习成长路线图

网安所有方向的技术点做的整理,形成各个领域的知识点汇总,它的用处就在于,你可以按照上面的知识点去找对应的学习资源,保证自己学得较为全面。

二、网安视频合集

观看零基础学习视频,看视频学习是最快捷也是最有效果的方式,跟着视频中老师的思路,从基础到深入,还是很容易入门的。

三、精品网安学习书籍

当我学到一定基础,有自己的理解能力的时候,会去阅读一些前辈整理的书籍或者手写的笔记资料,这些笔记详细记载了他们对一些技术点的理解,这些理解是比较独到,可以学到不一样的思路。

四、网络安全源码合集+工具包

光学理论是没用的,要学会跟着一起敲,要动手实操,才能将自己的所学运用到实际当中去,这时候可以搞点实战案例来学习。

五、网络安全面试题

最后就是大家最关心的网络安全面试题板块

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

不知道是不是很多人和我一样,每天刷着漏洞,看着自己的排名一位一位的往上提升,但是,但是。总感觉怪怪的,为什么别人刷的漏洞都是现金,而自己刷的漏洞都是给库币。别人一天为什么提交那么多漏洞,都是高危。而自己挖了一天也不见得会超过五个十个之类的,还被评为低危。为什么?你问我为什么,难道你心里还没有一点数么?

讲讲自己的套路!看的上的可以借鉴,看不上的,请自便吧!

请注意,以下所涉及的工具,请百度!

本文出至:安全龙微信公众号

本文评级:二级 >> 评级与投稿规则

Author:Xm17

Blog:http://xm17.github.io/

Weibo:https://weibo.com/u/6031761465

第一个(资产收集)

作为网站的资产收集,主要收集的就是主域名的二级,三级。。,还有就是这些的C段,最重要的是PORT。

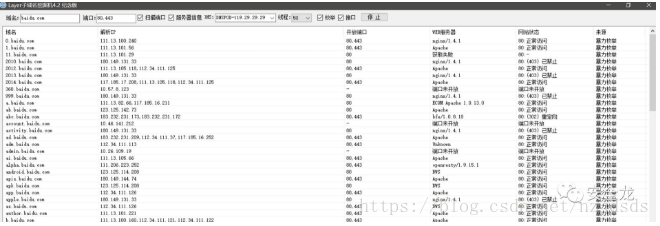

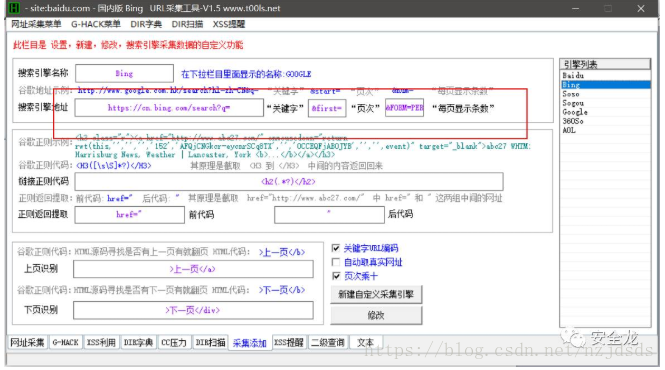

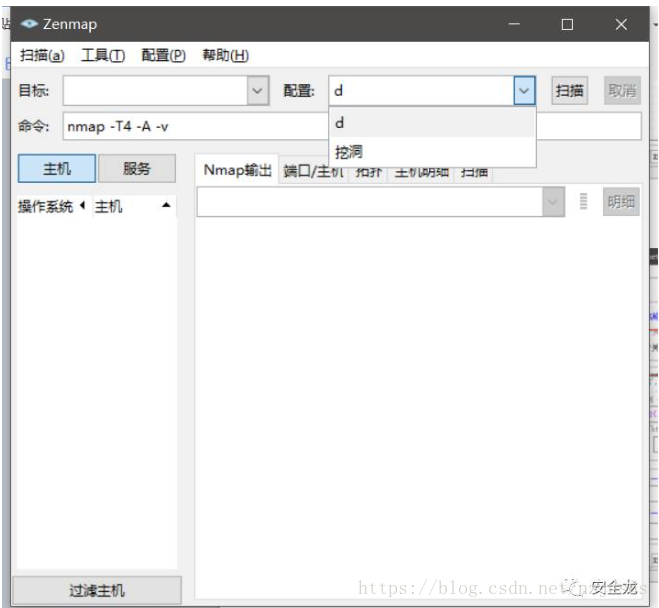

工具的话一般都是用李姐姐还有layer的子域名扫描,利用那些字典爆破,还有一些接口收集。扫出来后用脚本过滤一下,生成C段,然后用NMAP或者自己写的脚本进行端口的探测。还有的话就是用URL采集工具,采集Bing,baidu等。这里不推荐使用一些国外大牛写的脚本,因为咱们有墙,这个解释可以不?

总之来说,发现越多的子域名,端口对你很有利。

来几张图吧

Layer的子域名扫描工具,填入你想搜集的网站域名(去掉www),然后线程自己选择,DNS一般情况下默认也可以(如果你想扫描自己的学校的话,如果你在学校得到内网,你知道学校内网的DNS,然后这里可以设置一下),枚举和接口就很简单了,这里默认勾选就可以,端口这个一般情况下都是常见的几个WEB端口,工具如果探测出来存在这个域名的话,显示端口未开放,那么就要自己更改一下端口了。这个很简单。

URL采集工具这里我用的是TOOL的,Bing这块的话,前一段时间改了一下,分成了国内版和国际版,然后大家可以参考第二张图更改一下配置选项,这个就没什么好说。

然后就是NMAP这个工具,怎么说,个人感觉还可以,只是自己性子比较急,这里用zenmap介绍一下,参数什么的也没必要那么细讲了,网上很多的,为了快,这里我默认带的是 -T4 -A -v 这三个足矣,甚者有防火墙禁止扫描的话,可以加个-Pn测试一下,一般情况下都可以。还有那些扫描前不Ping啦,之类的一些参数,看情况自己来。这个搭建看到选项栏有个配置,大家可以创建一个自己常用的方便一点。

常用的基本上就这么多。还有一些御剑2014也不错,或者IIS PUT Scan等都可以用来测试。

第二个(漏洞挖掘)

这里就来谈谈挖漏洞吧!

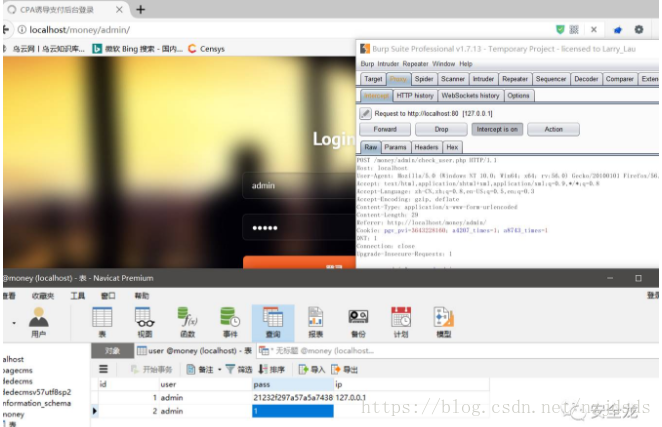

第一个我想谈谈弱口令,因为这个漏洞实在太多了。只要看见登陆口,就是各种试弱口令,比如用户名admin,test等,密码就是常见的100个进行爆破。

不知道大家是不是先填个admin admin测试一下登录,看看返回,如果提示密码错误,也就是说存在这个用户,如果不放心,可以测试一下adminssssasa之类的用户,如果还是提示密码错误,那么就肯定这个用户存在,如果提示用户名不存在那么大家可以设置密码为123456或者123456789等弱口令,爆破top500的用户,尝试一下嘛,万一有惊喜呢?

这里的工具首推Burp,接下来讲工具,因为某些原因,这里使用本地搭建的环境进行演示。

可以看到这个是我抓的一个包,我测试的用户名为admin,密码为admin.

如果这个密码在前端进行了md5加密,这个也不难突破,应该有很多人知道,这里也讲一下。

这里加载payloads后,下面的选项是对payload进行设置的,选择Hash,然后在选择MD5,那么他就会在发包前对这个payload进行MD5加密。

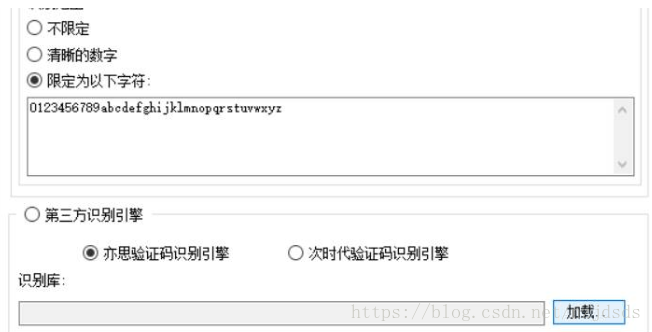

如果是有验证码的话,也很简单,大家要记住,验证码不是设计给人的,他是设计给机器的,为了防止脚本破解所以才设置的。有些验证码只是形如虚设,不用管,照样爆破,有的是真正的进行了验证,那么可以使用PAKV写的一个测试工具来测试

就这样,很简单。

第二个漏洞,我想说说Struts命令执行还有Java反序列化

Struts是存在好几个命令执行的,这里一般只要看到了系统的文件是以.action或者.do进行命名的都可以尝试一下,一般都危害很大,都是system或者root权限,挖起来也很简单,Java反序列化的话就是只要知道了网站所搭建的web容器,是属于JBOSS,Weblogic等都可以试试。

工具的话就是K8的检测工具

还有一个JAVA反序列化终极测试工具

这里说一下,一般情况下,政府或者一些大的管理系统等等都是基于JAVA的,JAVA是属于强类型编程语言的,也就是说他对变量都有严格的定义,

比如

public class CodeBlock01{

public static void main(String[] args){

{

int x=3;

System.out.println(‘1,普通代码块内的变量x=’+x);

}

int x=1;

System.out.println(‘主方法内的变量x=’+x);

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网络安全面试题

绿盟护网行动

还有大家最喜欢的黑客技术

网络安全源码合集+工具包

所有资料共282G,朋友们如果有需要全套《网络安全入门+黑客进阶学习资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?